HENNGE Tadrill Tips 可疑郵件調查方法

March 30, 2026

HENNGE Tadrill 推出至今已超過一年,不知道大家對這項產品是否還熟悉呢?

它支援無上限的社交工程演練,並具備簡易安裝的回報機制,能有效培養使用者的資安意識與回報習慣,進而降低釣魚郵件或社交工程攻擊可能帶來的風險。

Tadrill 的主要功能之一是「回報可疑郵件」。本篇將以此功能為切入點,分享常見的可疑郵件調查流程!

※ 以下內容僅為調查範例

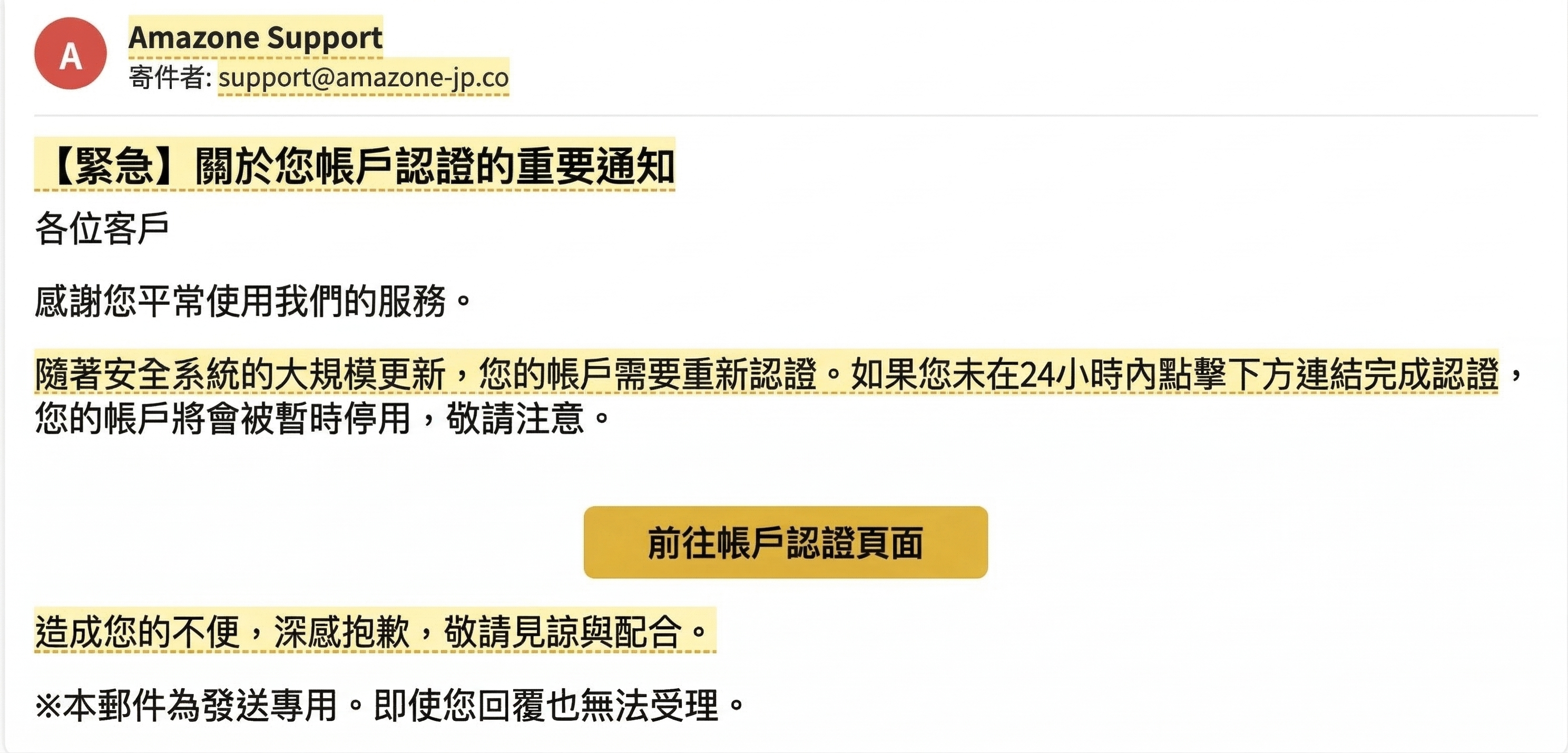

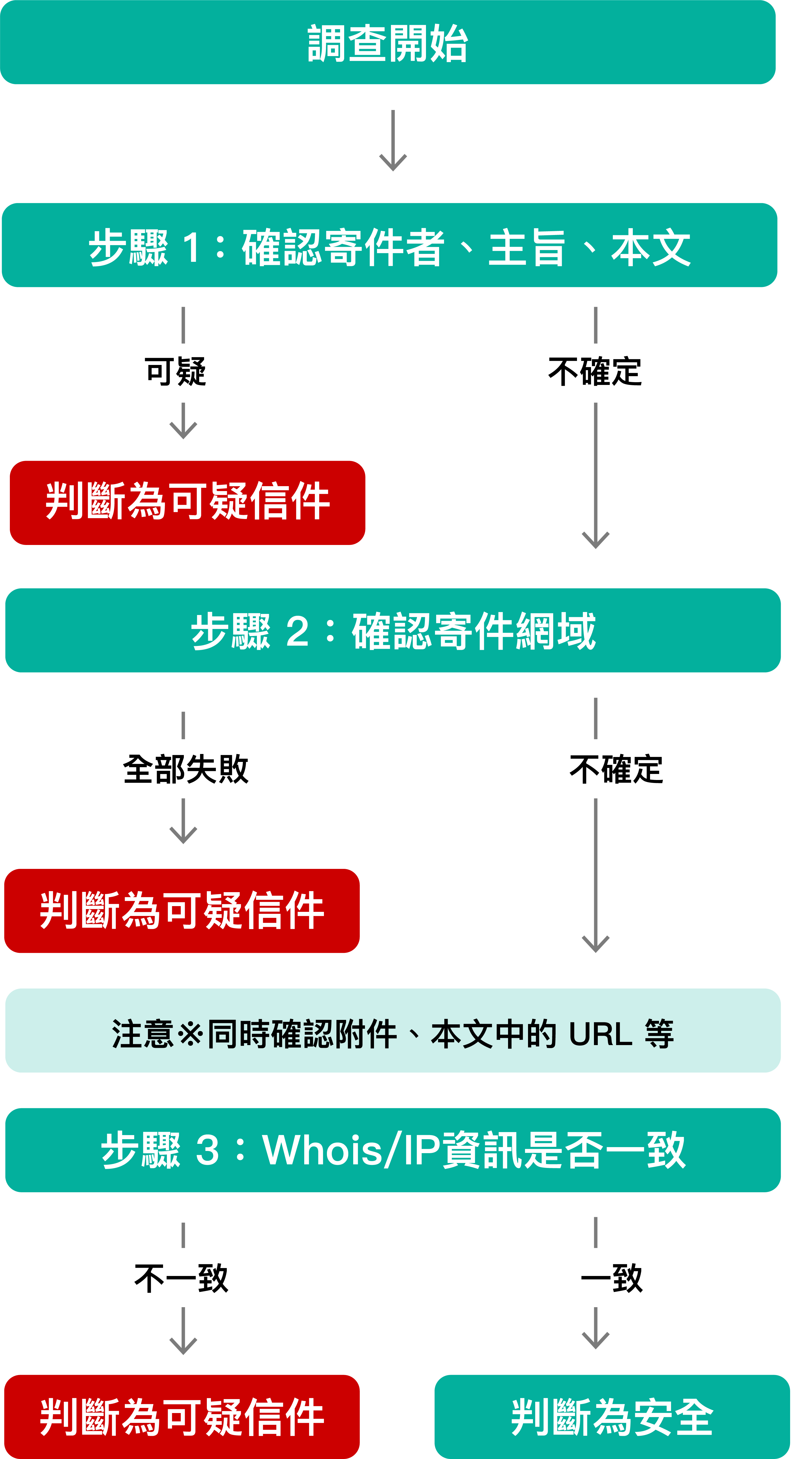

步驟 1:確認寄件人、主旨與內容

首先,從郵件外觀檢查是否有不尋常之處。即使看起來像是正規郵件,也可能隱藏精心偽裝的細節。以下為可疑郵件範例與其可疑點:

| 檢查項目 | 可疑點說明 |

|---|---|

| 寄件者名稱 | Amazone Support → Amazon 拼錯(Amazone) |

| 寄件地址 | support@amazone-jp.co → 與官方網域(amazon.co.jp)不同,屬於偽裝域名 |

| 主旨 | 【緊急】有關您帳號認證的重要通知 → 使用「緊急」「重要」等字眼,引發使用者焦慮 |

| 內容 | 因安全系統大規模更新,需重新認證帳號 → 看似合理,但正規通知中較少出現此類要求 |

| 認證連結 | 前往帳號認證頁 → 將滑鼠移至連結,可於瀏覽器左下角查看實際 URL,與官方服務不符 |

| 結尾文字 | 「造成您的不便,深感抱歉」「敬請見諒與配合」 → 雖然語氣禮貌,但可能存在語法不自然或表達不一致的情況 |

若在此步驟即可判定為可疑郵件,應立即通知管理者。管理者亦可透過 Tadrill 管理介面確認上述資訊;使用者則可透過郵件安全設定進行封鎖,減少後續處理負擔。

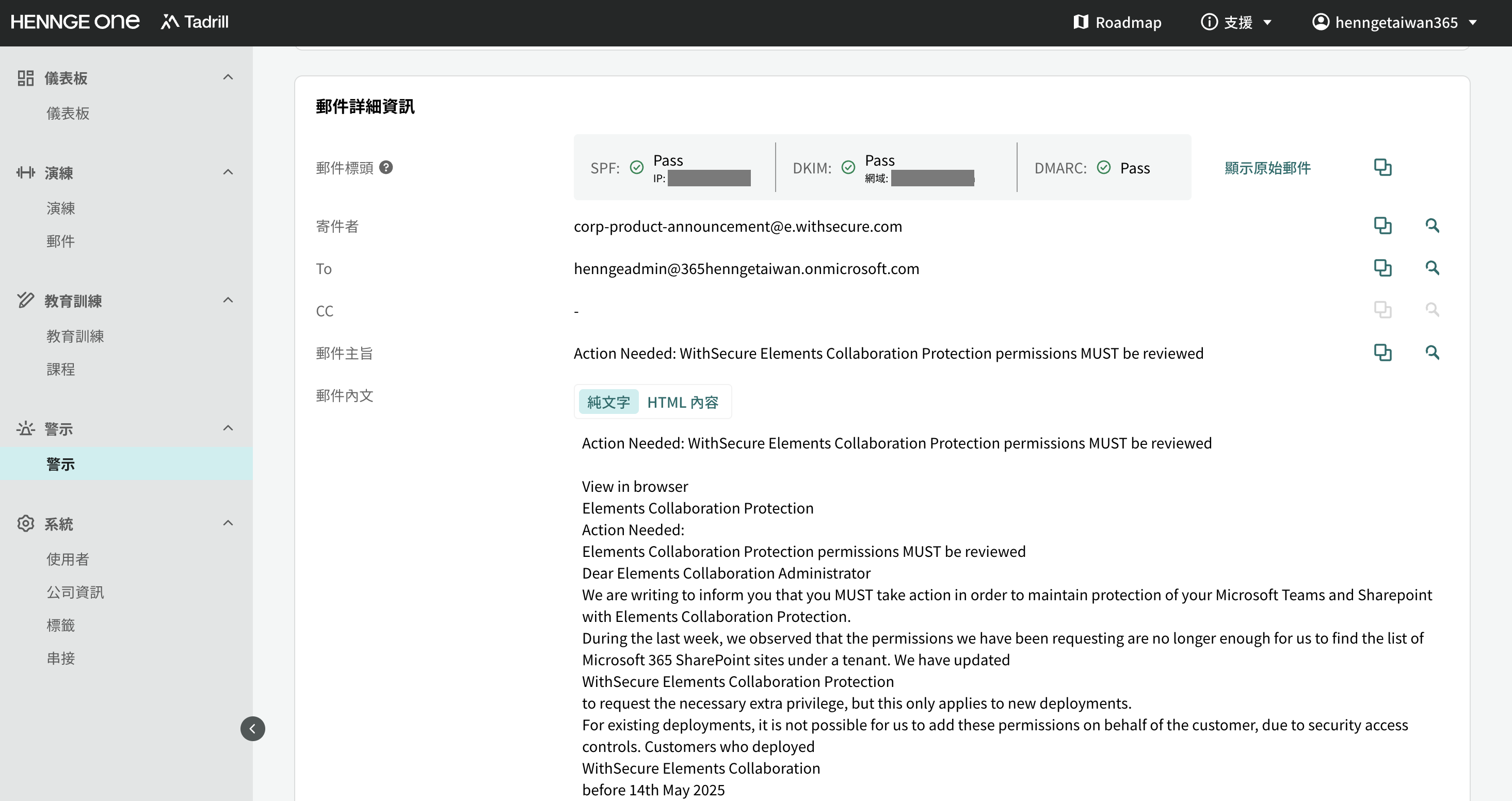

步驟 2:確認寄件網域名稱

若步驟 1 無法明確判定,則需從技術層面驗證郵件來源是否可信。可透過檢查寄件網域認證(SPF、DKIM、DMARC),判斷是否存在偽裝的可能。Tadrill 可將郵件標頭資訊以視覺化方式呈現,如下所示:

【寄信網域認證的功能與判別方式】

- 核心功能:驗證發信伺服器的 IP 位址是否經過網域擁有者的授權。

- 技術原理:您在 DNS 設定中列出所有合法的發信伺服器。當對方伺服器收到信時,會比對發信源是否在名單內。

- 關鍵判別:若結果顯示為 Fail,代表這封郵件是從「未經授權」的伺服器發出的。這是判斷郵件是否被偽裝的第一道防線。

- 核心功能:透過電子簽章技術,確保郵件內容在傳輸過程中未被非法竄改。

- 技術原理:寄件伺服器會對郵件標頭與內容進行加密處理;收件方則透過公開金鑰進行解密驗證。

- 關鍵判別:若驗證結果為 Fail,代表郵件可能在轉發過程中被惡意第三方修改,或簽章本身無效,信件的可信度將大打折扣。

- 核心功能:整合前兩者的認證結果,並確保「寄件者顯示名稱」與認證域名一致。

- 技術原理:網域擁有者可以自訂政策(Policy),指示收件伺服器在認證失敗時應採取的行動:監控 (None)、隔離 (Quarantine) 或 直接退信 (Reject)。

- 關鍵判別:只要 SPF 或 DKIM 其中一項未通過且不符合一致性,DMARC 即會判定為 Fail。

然而,即使 SPF、DKIM、DMARC 均顯示 Pass,也無法完全防範郵件伺服器遭入侵或寄件顯示名稱偽裝等進階攻擊手法。因此,不應僅依賴認證結果,仍需綜合檢查郵件內容與連結 URL。

步驟 3:進階分析

若寄件網域認證仍無法判定,或需更深入調查,可透過外部工具進行分析與佐證。

-

附件或 URL 檢查

若郵件含附件或 URL,建議使用 VirusTotal 等服務檢查安全性。建議以檔案雜湊值(如 SHA-256)進行搜尋,而非直接上傳檔案。

-

標頭解析

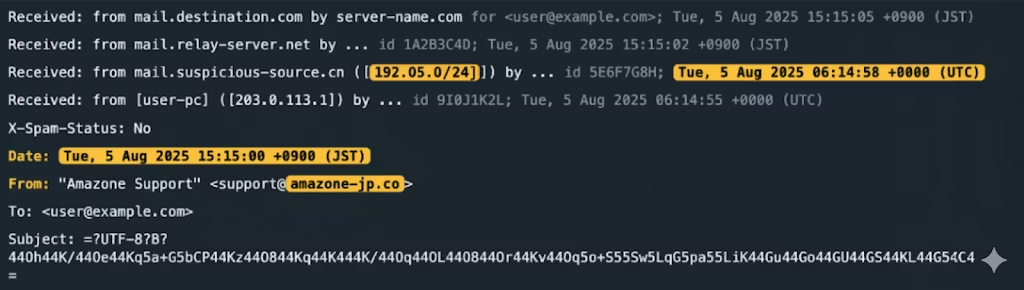

郵件標頭記錄了郵件的傳遞路徑與發送時間,可用於分析來源可信度。建議確認 From 標頭與實際發送伺服器是否一致。

※ 可使用 Microsoft Remote Connectivity Analyzer 等工具整理標頭資訊。

標頭解析範例重點:

- From 標頭與服務的關聯性:From 標頭顯示的網域為 amazone-jp.co,與官方 amazon.co.jp 無關

- Date 標頭的時區:顯示為 JST(日本標準時間),代表郵件可能由日文環境設備發出

- 發送伺服器與 IP 位址:最底部的 Received 標頭顯示郵件由 mail.suspiciou-source.cn 傳送,與實際服務無關。同時需確認 IP 位址(如 192.0.2.0/24)是否屬於原服務提供者

- Received 標頭結構與傳輸時間:郵件傳遞路徑由下往上記錄,最下方為原始發送端(部分工具顯示順序相反)。本例顯示郵件由海外 IP(123.45.67.89)發送至日本伺服器,存在約 9 小時時差

- From 網域與實際來源不一致:顯示網域為 amazone-jp.co,但實際發送伺服器為 mail.suspicious-source.cn

- Date 時區異常(進階判斷):若時區與預期來源不符,可能表示郵件經由海外伺服器轉發

-

Whois / IP 查詢

利用標頭中的網域或 IP 查詢註冊資訊與所在地,例如:

IP:ICANN LOOKUP, www.whois.com

域名:IANA WHOIS Service, www.whois.com

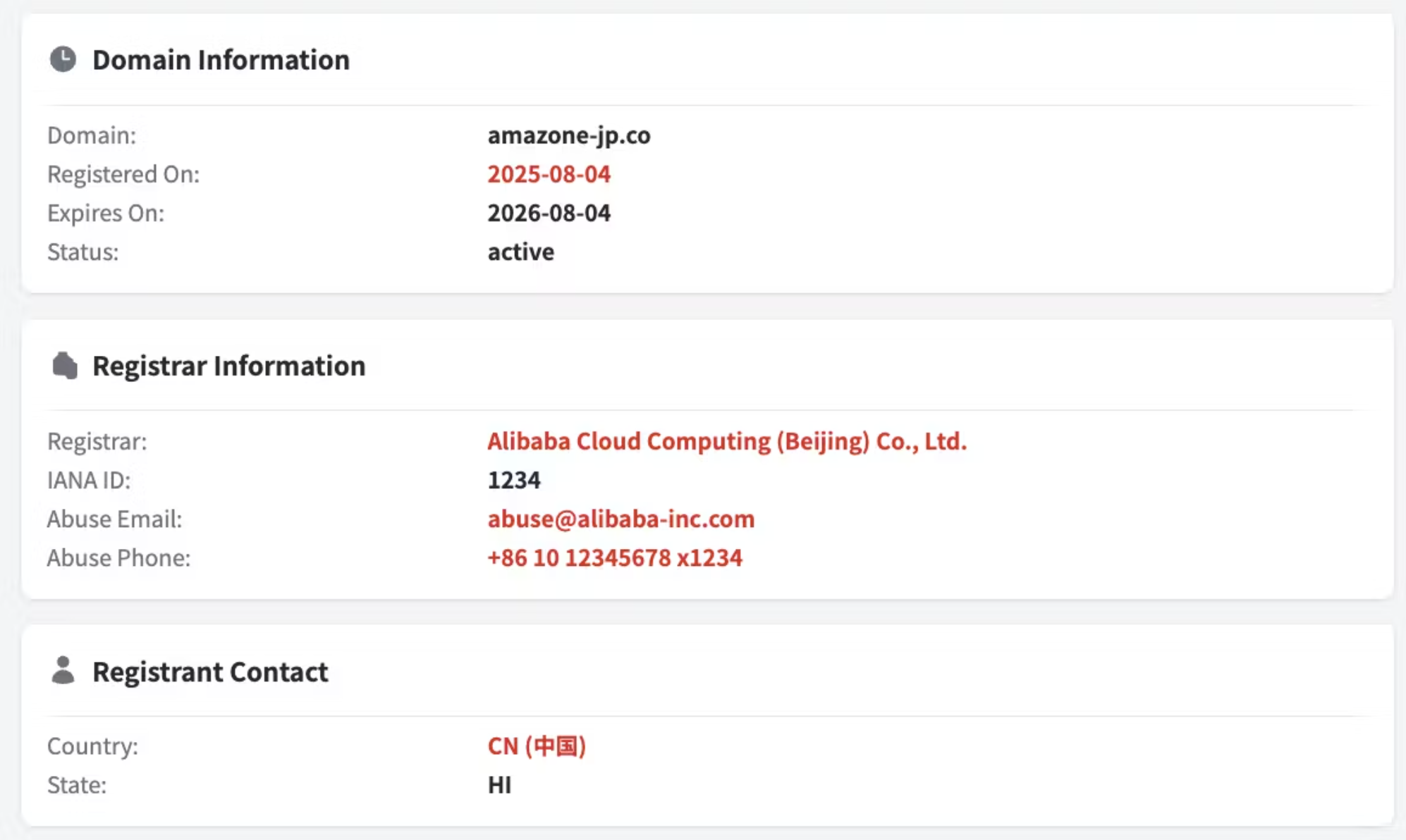

※ www.whois.com 兩者皆可用以下為針對 amazone-jp.co 網域進行 Whois 查詢的示意結果,可看出危險徵兆為網域為近期註冊,偽裝成日本服務,但註冊資訊或 IP 位置顯示於海外。

步驟 4:最終處理

綜合上述調查結果,決定適當的應對方式。以下流程為參考範例:

| 判定結果 | 後續建議動作 |

|---|---|

| 判定為可疑郵件時 |

|

| 判定為安全郵件時 |

|

Tadrill 亦提供簡易的回覆功能,歡迎善加利用。

以上為釣魚郵件與可疑郵件的應對流程分享,希望本篇內容能協助大家更有效率地進行可疑郵件調查!

喜歡這篇文章嗎?歡迎分享出去!